Cyberzagrożenia w firmach - wyobrażenia kontra rzeczywistość

Utrata lub ujawnienie poufnych danych stanowi najgorszy finał incydentu naruszenia cyberbezpieczeństwa – tak wynika z raportu firmy Kaspersky Lab opartego na badaniu korporacyjnych zagrożeń bezpieczeństwa IT w 2016 r.

Mimo oczywistego zagrożenia cyberatakami badanie ujawniło zróżnicowane opinie odnośnie stanu ochrony oraz strategicznych metod minimalizacji zagrożeń, podkreślając główne słabe punkty i luki w obliczu obecnych oraz wyłaniających się zagrożeń. Dziś wszystkie firmy stoją wobec zagrożenia cyberatakami w tej czy innej formie, a w ciągu ostatnich 12 miesięcy 43% organizacji doświadczyło utraty danych w wyniku działań cyberprzestępców. W przypadku dużych firm jedna na pięć (20%) wskazała na cztery lub więcej incydentów naruszenia bezpieczeństwa danych w tym okresie.

Wyobrażenia a rzeczywistość

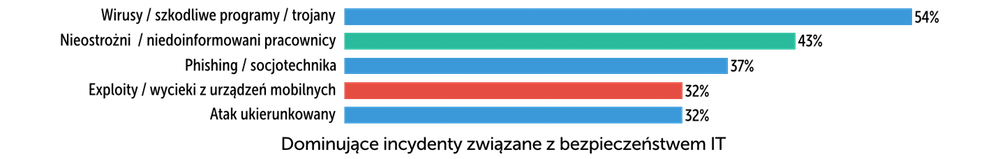

Ogólnoświatowe badanie Kaspersky Lab przeprowadzone w 2016 r. koncentrowało się na porównaniu postrzegania cyberzagrożeń z rzeczywistością doświadczanych incydentów w celu uwydatnienia potencjalnych luk – poza oczywistymi zagrożeniami obejmującymi szkodliwe oprogramowanie i spam. 49% badanych firm doświadczyło ataku ukierunkowanego, a 50% – incydentu z udziałem oprogramowania blokującego dostęp do danych i żądającego zapłacenia okupu – tzw. ransomware (w przypadku 20% firm doszło do zablokowania danych na skutek ataku). Kolejnym poważnym zagrożeniem ujawnionym w badaniu jest beztroska pracowników: czynnik ten przyczynił się do wystąpienia incydentu naruszenia bezpieczeństwa w przypadku niemal połowy (48%) firm.

fot. kaspersky.pl

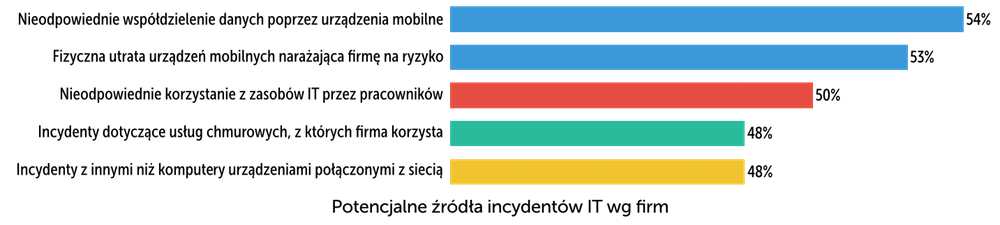

fot. kaspersky.plJednak zapytane o obszary, które stanowią dla nich szczególnie słaby punkt, firmy wskazały na inny wachlarz wyzwań. Trzy najtrudniejsze do zarządzania zagrożenia obejmują: niewłaściwe udostępnianie danych za pośrednictwem urządzeń mobilnych (54%), fizyczna utrata sprzętu prowadząca do ujawnienia poufnych informacji (53%) oraz niewłaściwe wykorzystywanie zasobów IT przez pracowników (50%). Badani wymienili również inne wyłaniające się wyzwania, takie jak bezpieczeństwo wewnętrznych usług w chmurze, zagrożenia Internetu Rzeczy oraz kwestie bezpieczeństwa związane z outsourcingiem infrastruktury IT. Różnica pomiędzy wyobrażeniem a rzeczywistością wskazuje na potrzebę strategii bezpieczeństwa, które wykraczają poza zwykłe zapobieganie oraz, w szerszym kontekście, technologię.

fot. kaspersky.pl

fot. kaspersky.plWyniki badania pokazują, że potrzebne jest inne podejście do zwalczania coraz bardziej złożonych cyberzagrożeń. Trudności niekoniecznie wynikają ze stopnia zaawansowania samych ataków, ale z coraz większej ‚powierzchni’, która wymaga bardziej różnorodnego wachlarza metod ochrony. To jeszcze bardziej komplikuje sytuację działów bezpieczeństwa IT, które muszą zabezpieczyć więcej potencjalnie słabych punktów – powiedział Weniamin Lewcow, wicedyrektor działu odpowiedzialnego za rozwiązania dla przedsiębiorstw, Kaspersky Lab. – Niektóre zagrożenia, takie jak beztroska pracowników i ujawnienie danych na skutek ich nieodpowiedniego współdzielenia, są jeszcze trudniejsze do zminimalizowania przy użyciu algorytmu. To pogłębia ponurą rzeczywistość współczesnego krajobrazu zagrożeń, w którym firmy muszą nie tyle blokować szkodliwe oprogramowanie, co odpierać działania w ramach przestępczości zorganizowanej. Zatem, prawdziwie skuteczna strategia wymaga połączenia technologii bezpieczeństwa, analizy zewnętrznych i wewnętrznych danych dotyczących cyberzagrożeń, ciągłego monitoringu oraz zastosowania najlepszych praktyk reagowania na incydenty.

***

Korporacyjne zagrożenia bezpieczeństwa IT to coroczne badanie przeprowadzane przez Kaspersky Lab we współpracy z B2B International. W 2016 r. ankietowano ponad 4 000 przedstawicieli małych, średnich i dużych firm z 25 krajów na temat ich opinii odnośnie bezpieczeństwa IT oraz rzeczywistych incydentów, jakich doświadczyli.

Źródło: Kaspersky Lab